Niewielkie urządzenia szpiegujące aktywność użytkownika komputera (a także programy) są dzisiaj dostępne dla każdego Kowalskiego, który ma chociażby podstawowe pojęcie o obsłudze komputera. To m.in. proste keyloggery, które są instalowane za pomocą pendrive'ów lub keygrabbery podpinane na czas szpiegowania między port USB albo PS/2 a klawiaturę. Dzięki nim każde naciśnięcie klawisza zostaje zapisane.

Niewielkie urządzenia szpiegujące aktywność użytkownika komputera (a także programy) są dzisiaj dostępne dla każdego Kowalskiego, który ma chociażby podstawowe pojęcie o obsłudze komputera. To m.in. proste keyloggery, które są instalowane za pomocą pendrive'ów lub keygrabbery podpinane na czas szpiegowania między port USB albo PS/2 a klawiaturę. Dzięki nim każde naciśnięcie klawisza zostaje zapisane.

To daje prosty wgląd do treści maili, haseł i każdej tekstowej aktywności użytkownika komputera. Ten rodzaj monitorowania komputera jest całkowicie dyskretny i nieinwazyjny, dlatego np. porady detektywistyczne dla osób podejrzewających pracownika o nierzetelność, drugą połówkę o zdradę czy dziecko o kontakt z niebezpiecznym dorosłym online polecają właśnie keyloggery i keygrabbery.

Stały użytkownik nie nabierze żadnych podejrzeń, ponieważ keyloggery są niewykrywalne przez sam system, ale także przez programy antywirusowe. Instalacja programu na komputerze zajmuje 30 sekund, dlatego nawet jeśli dostęp do pożądanego komputera jest ograniczony, jest to czas, który łatwo można wygospodarować – i zyskać krótki dostęp pod pewnym pretekstem.

Keylogger zapisuje nie tylko wprowadzane przez użytkownika informacje

Dzięki keyloggerowi osoba szpiegująca zyskuje nie tylko zapis wszelkich treści wprowadzanych przez użytkownika komputera, ale też zrzuty ekranu, które są wykonywane co określony czas i pozwalają na sprawdzenie, czy aby na pewno pracownik jest zajęty czytaniem specjalistycznych treści, czy może marnuje czas na portalach plotkarskich, przegląda prywatne zdjęcia itp. Zrzut ekranu może być także wykonywany za każdym razem, kiedy użytkownik komputera użyje wcześniej zdefiniowanego w programie słowa. Zrzuty ekranu są zapisywane w plikach JPG, a znaki wprowadzane przez klawiaturę i inne aktywności (które zaraz wymienimy) - w plikach HTML, które otwierają się w każdej przeglądarce.

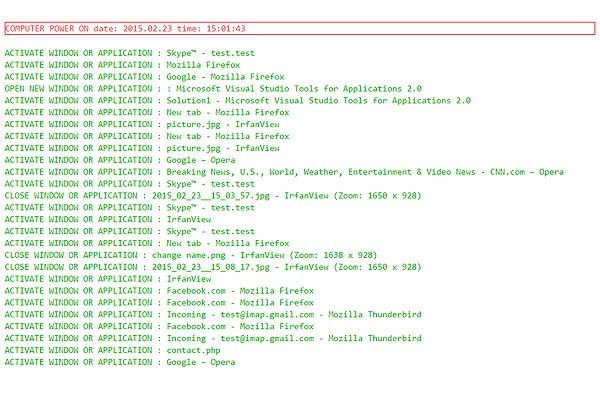

Keylogger zapisuje również historię otwieranych programów, przeglądarek i przełączanie okien przez użytkownika. Uwadze nie umknie także kasowanie plików oraz ich przenoszenie na nośniki zewnętrzne, co pozwala na sprawdzenie, czy aby pracownik nie wynosi z firmy poufnych danych.

Zapisane materiały mogą być przesłane na podany adres e-mail, dlatego nie ma potrzeby ponownego podłączania pendrive'a szpiegowskiego do komputera, aby zgrać zgromadzone materiały. Z keyloggerów korzystają nie tylko pracodawcy, którzy nie darzą zaufaniem swoich podwładnych i w ten sposób chcą zapobiegać niepożądanym wyciekom danych czy stratom finansowych, ale także rodzice dzieci przesiadujących zbyt długo przed komputerem i ewidentnie próbującym coś ukrywać. O tym niewielkim sprzęcie dowiadują się też osoby chcące wiedzieć, jak rozpoznać zdradę u partnera. W przypadku keyloggera na nic się zda usuwanie historii przeglądania, czyszczenie kosza, logowanie się na nieznaną drugiej osobie skrzynkę pocztową czy korzystanie z przeglądarki w trybie incognito - mówi ekspert z portalu www.porady-detektywistyczne.pl.

Co ciekawe, niektóre keyloggery mogą nagrywać także dźwięki z otoczenia za pomocą wbudowanego lub podłączonego do sprzętu komputerowego mikrofonu.

Jak działa keygrabber?

W przypadku keygrabberów również nie potrzeba więcej niż kilkudziesięciu sekund dostępu do komputera, który ma być szpiegowany. Wystarczy podpiąć keygrabbera - w zależności od jego specyfikacji - do portu PS/2 lub USB a klawiaturę, a zapisywanie rozpocznie się automatycznie. Wcześniej należy np. skonfigurować adres e-mail, na jaki mają być przesyłane gromadzone dane.

Keygrabbery mogą umożliwiać nawet zdalne podglądanie szpiegowanego komputera, łączą się bowiem z siecią WiFi. Sprzęt jest szyfrowany, dlatego dane nie wpadną w niepowołane ręce.

Zarówno keyloggery, jak i keygrabbery są niewykrywane przez system czy programy antywirusowe. Trzeba jednak pamiętać, że np. kupiony program szpiegowski będzie działał tylko na danym koncie użytkownika komputera - jeżeli chcemy pozyskiwać dane z aktywności na wszystkich kontach, program musi być zainstalowany na każdym osobno. Na szczęście do instalacji nie są potrzebne prawa administratora komputera.

Keygrabbery i keyloggery współpracują z systemami Windows, Linux i Mac.

Jednak takie gadżety szpiegowskie powinny być wykorzystywane z rozwagą. I tak jak kontrola komputera ośmioletniego dziecka jest dbaniem o jego bezpieczeństwo, tak w przypadku 17-latka jest już ingerencją w jego prywatność. Z kolei szpiegowanie pracownika jest niezgodne z prawem, jeśli pracownik nie wie, że jego aktywność na biurowym komputerze jest monitorowana.

Komentarze